Atak na Windows 10 za pomocą Cortany

8 marca 2018, 11:26Izraelscy specjaliści ds. bezpieczeństwa, Tal Be'ery i Amichai Shulman, zaprezentowali sposób na obejście chronionego hasłem ekranu blokady Windows 10 i wykorzystanie asystentki Cortana do zainstalowania szkodliwego oprogramowania na zaatakowanej maszynie

Szybkie czytanie to złudzenie?

21 marca 2007, 11:24Według autorów kilku studiów, których wyniki opublikowano w aktualnym wydaniu pisma Journal of Vision, szybkie czytanie to złudzenie. Naukowcy podpierają swoje twierdzenia budową ludzkiego oka.

Konfiguracja - klucz do bezpieczeństwa

31 marca 2010, 10:52Firma Beyond Trust przeprowadziła analizę dziur załatanych przez Microsoft w 2009 roku oraz dziur znalezionych dotychczas w Windows 7 i stwierdziła na tej podstawie, że zdecydowanej większości zagrożeń można uniknąć, jeśli tylko odpowiednio skonfiguruje się prawa dostępu do komputera.

Miliony ofiar telefonicznych oszustów

18 czerwca 2015, 11:44Microsoft informuje, że w ciągu pierwszych 6 miesięcy bieżącego roku ponad 3 miliony osób padły ofiarą oszustów podających się za pracowników wielkich firm technologicznych. Oszuści nawiązują kontakt telefoniczny, podając się często za pracowników Microsoftu, i informują ich o rzekomych problemach z komputerem

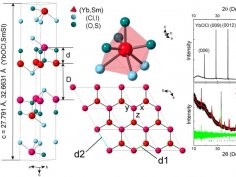

Chińczycy zidentyfikowali materiały, w których można uzyskać ciecz spinową Kitajewa

5 maja 2021, 17:20Dwuwymiarowe chalkohalogenki mogą być idealnymi materiałami do stworzenia cieczy spinowych Kitajewa, egzotycznych substancji, które mogą posłużyć do budowy odpornego na błędy topologicznego komputera kwantowego. Naukowcy z Chińskiej Akademii Nauk i Uniwersytetu w Lanzhou odkryli, że materiały te mogą stanowić też platformę do badania fizyki kwantowych cieczy spinowych.

Sąd nad szyframi

15 grudnia 2007, 12:02W Vermont zapadł wyrok, który może poważnie utrudnić walkę z dziecięcą pornografią oraz będzie miał olbrzymie znaczenie dla ochrony danych elektronicznych. Sąd uznał, że ani organa ścigania, ani oskarżenie nie mogą zmusić oskarżonego do ujawnienia hasła do swojego komputera.

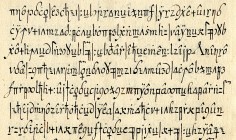

Odczytano Copiale Cipher

27 października 2011, 21:11Amerykańsko-szwedzki zespół naukowców złamał szyfr, nad którym specjaliści łamali sobie głowy przez kilka dziesięcioleci. Ukryty w uniwersyteckich archiwach Copiale Cipher to zapisany na 105 stronach manuskrypt zamknięty w zielono-złotych brokatowych oprawach. Po trzystu latach od powstania w końcu wiemy, jakie treści zapisali autorzy księgi.

Zakończono historyczną operację antypedofilską

26 stycznia 2016, 11:44Amerykański Departament Sprawiedliwości zamknął właśnie historyczną sprawę, Operation Torpedo. Historyczną, gdyż w jej ramach sąd po raz pierwszy zgodził się, by FBI prowadziła szeroko zakrojoną operację hakerską.

Macintosh poddał się pierwszy

19 marca 2009, 16:06Podczas tegorocznych zawodów hackerskich PWN2OWN, odbywających się z okazji konferencji CanSecWest, systemem, który najszybciej padł ofiarą włamania był Mac OS X. Pokonał go ten sam Charlie Miller, który w ubiegłym roku w ciągu 2 minut włamał się do maszyny z systemem Apple'a. Tym razem włamanie zajęło nie więcej niż 10 sekund.

XKeyscore wie o Tobie wszystko

1 sierpnia 2013, 11:04Edward Snowden ujawnił kolejne narzędzie wykorzystywane przez NSA do inwigilacji. Tym razem dowiadujemy się o istnieniu najprawdopodobniej najpotężniejszego programu tego typu - XKeyscore. Pozwala on na nieautoryzowany dostęp i przeszukiwanie olbrzymich baz danych zawierających e-maile, zapisy czatów i historie surfowania po sieci milionów osób. To najszerzej rozpowszechnione narzędzie inwigilacyjne w internecie.